En el era tecnológica contemporánea, mis dispositivos móviles y computadoras se se transformado en prolongaciones de nuestra vida diaria. Con aumento incremento del uso de smartphones, tablets y laptops, igualmente ha aumentado la demanda de mantener la seguridad de nuestros información personales. Sin embargo, resulta habitual que en momento podamos encontramos ante el desafío del desbloqueo de un aparato. Ya sea ya que olvidamos la contraseña, un patrón de desbloqueo o simplemente porque requiere ingresar a una cuenta bloqueada, resulta fundamental conocer los métodos y instrumentos disponibles para resolverlo.

En este artículo, exploraremos toda lo que debes saber sobre el desbloqueo de celulares, computadoras y tabletas. Cubriré distintos enfoques de desbloqueo, que van desde el identificación facial y la huella dactilar, hasta soluciones más drásticas como el restablecimiento de fábrica. Asimismo, discutiremos herramientas prácticos como Buscar Mi Dispositivo y Mi Desbloqueo, así como la relevancia de asegurar nuestros datos a través de ajustes de protección adecuadas. Prepárate para obtener datos valiosos que te ayudará a manejar cualquier tipo de situación relacionada con el bloqueo de su aparato.

Métodos de Desbloqueo

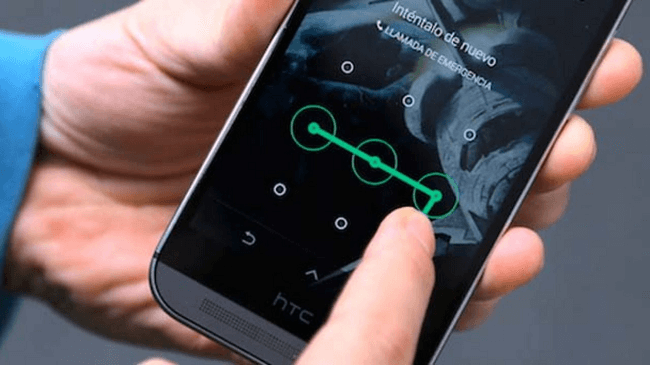

Hay diversos sistemas de desbloqueo para dispositivos como teléfonos móviles, ordenadores y tabletas, cada método con varias características y grados de protección. Uno de los métodos de los métodos más comunes es el uso de un dibujo de desbloqueo, que implica en dibujar una secuencia específica en la superficie. Este sistema es sencillo de recordar, pero su proteción puede verse en riesgo si personas pueden observar la manera en que se traza el patrón.

Otra alternativa popular es el uso de un número de seguridad o una clave de ingreso. Los PINs son generalmente de cuatro a seis números, en tanto que las claves pueden ser considerablemente extensas y complejas, lo que ofrece un grado más alto de seguridad. Sin embargo, es fundamental escoger combinaciones que no sean simples de descifrar para proteger de forma adecuada la información privada y los datos del dispositivo.

En los últimos años, la tecnología de acceso ha avanzado significativamente con la introducción de opciones como la huella dactilar y el reconocimiento facial. Ambas proporcionan métodos de ingreso veloces y seguros, lo que permite a los usarios acceder a sus aparatos con un simple toque o observación. Estas alternativas no solo mejoran la protección, sino también facilitan el uso diario, eliminando la obligación de memorizas claves difíciles o dibujos de desbloqueo.

Herramientas de Desbloqueo Remoto

En la época digital, es habitual ver situaciones en las que requerimos ingresar a nuestros propios dispositivos móviles de manera remota. Existen diversas opciones de desbloqueo remoto que facilitan este proceso, proporcionando soluciones efectivas para dueños de teléfonos móviles, tablets y PCs. Por ejemplo, apps como Encontrar Mi Dispositivo para Android y Buscar Mi iPhone para iOS permiten localizar, cerrar y desbloquear los dispositivos en situaciones en que se hayan extraviado o si se ha olvidado la clave de ingreso.

Sumado a esto, servicios como iCloud e iTunes ofrecen métodos para restablecer contraseñas y recuperar información datos sin necesidad de perder información valiosa. Estos sistemas son especialmente beneficiosos para aquellos que valoran la protegido de sus dispositivos y quieren resguardar su información personal ante intentos no permitidos. A mediante estos servicios, los dueños pueden llevar a cabo un reinicio de fábrica o recuperar su dispositivo sin eliminar todos los archivos, siempre y cuando cuenten con los permisos o aprobaciones necesarias.

Por finalmente, el empleo de herramientas específicas como Mi Unlock y Oppo ID también son opciones a considerar para el desbloqueo de ciertos dispositivos. Estas soluciones están creadas para funcionar con fabricantes particulares, ofreciendo soluciones eficientes para desbloquear el celular sin perjudicar la protección. Al elegir la opción adecuada, los usuarios pueden asegurar una protección óptima de sus información personales, conservando la ajuste de protección que mejor se ajuste a sus requerimientos.

Protección de Dispositivos Móviles

La seguridad de los dispositivos móviles es crucial en un mundo donde la información personal es muy susceptible. Cuando utilizamos nuestros teléfonos, tabletas o ordenadores, estamos expuestos a amenazas como el hurto de datos y el ingreso no autorizado. Por esta razón, es esencial adoptar estrategias de seguridad eficaces, como patrones, números PIN, passwords y sistemas biométrica, que protejan nuestro información delicada.

Además, contar con herramientas como Buscar mi dispositivo y Find My iPhone ofrece una capa adicional de protección al permitir localizar y asegurar el dispositivo en caso de pérdida o hurto. Estas funcionalidades facultan al propietario no solo seguir su aparato, sino también realizar tareas como bloquear la pantalla de forma a distancia o eliminar datos para salvaguardar su data personal. Adicionalmente, servicios de copia de seguridad como iCloud e iTunes son cruciales para recuperar datos en caso de que se requiera hacer un reseteo de origen.

Finalmente, la protección de información personales no solo se limita a la seguridad del dispositivo, sino que también incluye cómo configuramos nuestras apps y servicios en línea. Es importante revisar la configuración de protección y asegurarse de que se están usando métodos de verificación seguros. Con el incremento uso de aparatos móviles, es extremadamente importante implementar prácticas protectores que no solo salven nuestra información, sino que también nos ofrezcan tranquilidad al conocer que nuestros datos están a resguardo.

Restauración de Estado de Fábrica

El reinicio de fábrica es un proceso que restaura un aparato a su condición original de fábrica, eliminando todos los datos, configuraciones y aplicaciones del propietario. Es una opción útil cuando se presenta un inconveniente que no se puede solucionar de otra manera, como congelamientos persistentes o ralentización en el funcionamiento del dispositivo. Sin embargo, es importante recordar que este procedimiento borrará toda la información almacenada, por lo que se recomienda realizar un copia de seguridad de los archivos importantes antes de continuar.

Para realizar un restablecimiento de fábrica en un teléfono móvil, PC o tablet, los propietarios deben acceder a la configuración del dispositivo, buscar la opción correspondiente y seguir las instrucciones en pantalla. En dispositivos Android, por ejemplo, se puede encontrar en la parte “Sistema” o “Administración general”. En aparatos iOS, el reinicio se efectúa a través del opción “Ajustes” bajo “Configuración general” y luego “Restablecer”. Este procedimiento es comparativamente fácil pero debe ser con cuidado.

Es fundamental tener en consideración que, aunque el reinicio de estado de fábrica resolverá muchos inconvenientes de software, no resolverá fallas de equipamiento. Además, si el aparato está asociado a cuentas de seguridad como iCloud o Mi Unlock, el usuario necesitará las credenciales para poder emplearlo nuevamente una vez completado el proceso. Así, el restablecimiento debe ser tomado como un último recurso, asegurando que los usuarios estén listos con la información necesaria para acceder a su aparato luego del restablecimiento.

Recomendaciones para Cuidado de la Información

La seguridad de datos es fundamental en un entorno digital donde la información se gestiona de forma continua. Para proteger tu información personal, en todo momento utiliza contraseñas fuertes que combinen caracteres alfabéticos, dígitos y caracteres especiales. Cambia tus claves regularmente y evita utilizar la idéntica en múltiples cuentas. Recuerda que tanto el diseño de unlock como el PIN de seguridad deben ser únicos y complicados de descifrar.

El uso de herramientas de unlock remoto, como Encuentra mi Dispositivo o Encuentra mi iPhone, puede ser crucial en caso de extraviado o hurto de tu dispositivo. Dichas herramientas no solo te permiten encontrar tu dispositivo, sino que también ofrecen opciones para borrar la data de manera remota. Cerciórate de tener activadas estas opciones en la ajustes de protección de tu celular o tablet, para mayor tranquilidad.

Por último, considera la adopción de técnicas de reconocimiento biométrico, como la huella dactilar o el reconocimiento facial, pues añaden una nivel extra de seguridad. Estos métodos son por lo general más seguros que las contraseñas tradicionales. Adicionalmente, realiza backup de tus datos con frecuencia para prevenir la pérdida de información crucial en caso de un deslizamiento de datos. La proactivación es clave para mantener la protección de tus información personales.